SHA1:

- 733bd736d2a6c3cf1eca307ca16a5d2236403bc1

Дальнейшая модификация троянца-стилера Trojan.PWS.Stealer.21284, полностью переписана на С++. Самоназвание – «Kratos».

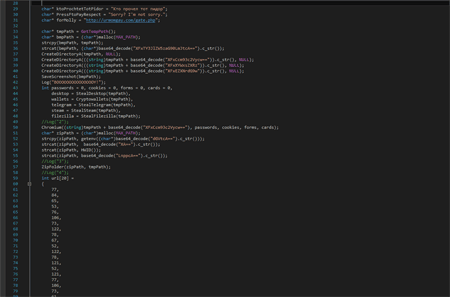

Большинство функций начинается со вставки на языке Ассемблер, которая проверяет флаг BeingDebugged в PEB. Часть строк закодирована с использованием base64.

Основная логика работы троянца показана на следующей иллюстрации:

После запуска троянец сохраняет в файл %TEMP%\\Screenshot.bmp снимок экрана, затем создает папки "%TEMP%\\Browsers", "%TEMP%\\Wallets" и "%TEMP%\\Desktop".

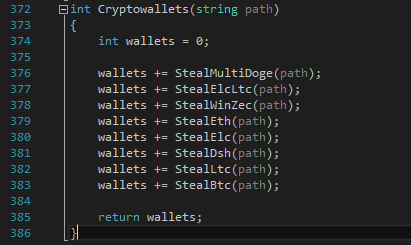

В папку "%TEMP%\\Desktop" копирует все найденные на Рабочем столе файлы с расширениями ".txt", ".doc", ".docx", ".log" (обход Рабочего стола не рекурсивный). Затем последовательно пытается найти файлы кошельков различных криптовалют. При обнаружении копирует их в папку "%TEMP%\\Wallets":

Затем пытается найти на компьютере файлы мессенджера Telegram, при этом проверяется только содержимое папки "%AppData%\\Telegram Desktop\\tdata". Троянец ищет файлы, содержащие в имени значения "D877F783D5D3EF8C" и “map”, обнаруженные файлы копируются в папку "%TEMP%\\Telegram\\".

Вредоносная программа пытается определить путь к папке установки игрового клиента Steam с использованием ключа системного реестра [HKCU\\Software\\Valve\\Steam] "SteamPath". При обнаружении приложения Steam стилер копирует файлы “config\config.vdf", "config\loginusers.vdf", "config\SteamAppData.vdf" и сохраняет их в папку "%TEMP%\\Steam".

Затем троянец проверяет наличие файла "%AppData\\FileZilla\\sitemanager.xml" и при обнаружении копирует его в папку "%TEMP%\\FileZilla".

Троянец похищает конфиденциальные данные, включая файлы cookies, сохраненные пароли, данные автозаполнения форм (включая номера банковских карт) из браузеров и сохраняет их в папку "%TEMP\\Browsers".

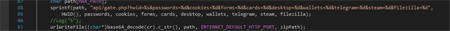

Затем все полученные данные упаковываются в архив и при помощи POST-запроса пересылаются на управляющий сервер: